11 janvier 2026

En tant qu’administrateur du site, je reçois des courriels pour valider des inscriptions non légitimes. Ces courriels contiennent l’adresse IP de l’intrus.

Ci-dessous la liste des adresses des intrus compilée en 48 heures.

On notera qu’il existe des adresses consécutives.

151.241.100.198

172.245.92.92

192.210.150.198

192.210.150.199

192.3.255.181

198.12.69.94

198.46.154.21

198.46.154.22

Il convient d’éliminer la plage complète de chacune de ces adresses.

Pour récupérer cette plage, on passe la commande suivante :

whois 151.241.100.198 | grep CIDR

On obtient le résultat suivant : CIDR: 151.0.0.0/8

Pour bloquer toutes les adresses de la plage, on passe :

sudo ufw deny 151.0.0.0/8

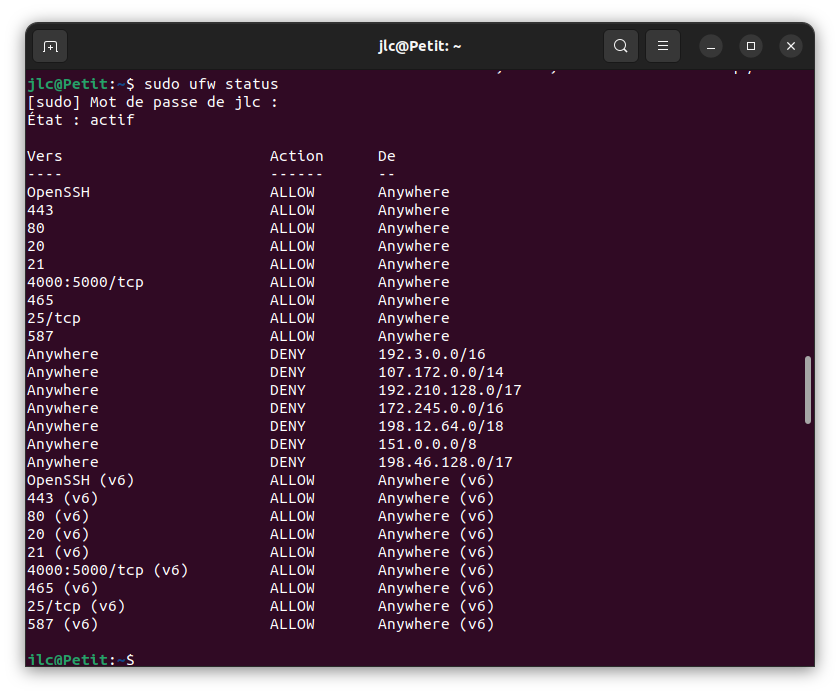

Afin de protéger mon serveur, j’ai activé le pare-feu à travers UFW en utilisant les règles suivantes :

L’objectif est de protéger le serveur des tentatives d’inscriptions d’utilisateurs parasites.

Or les règles d’interdictions d’accès au port HTTPS (443)

sont exprimées après l’autorisation à ce port.

Ces règles sont inopérantes, car elles sont exécutées séquentiellement.

Afin de rendre les règles opérantes, il faut que la règle d’ouverture du port

HTTPS (443) soit placée après les règles de DENY.

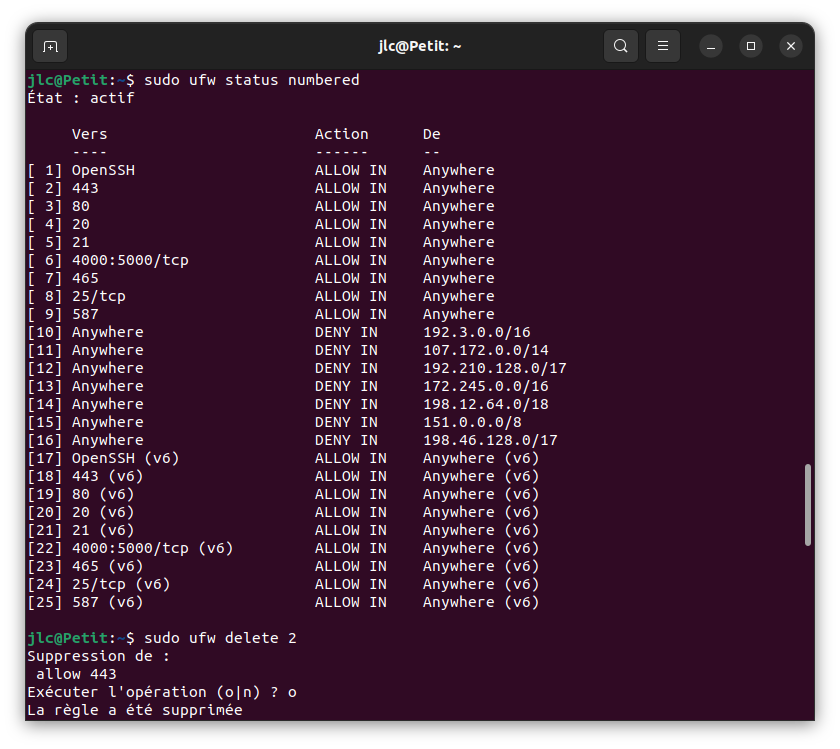

Donc il faut

1- Supprimer la règle ALLOW 443 placée en position [ 2]

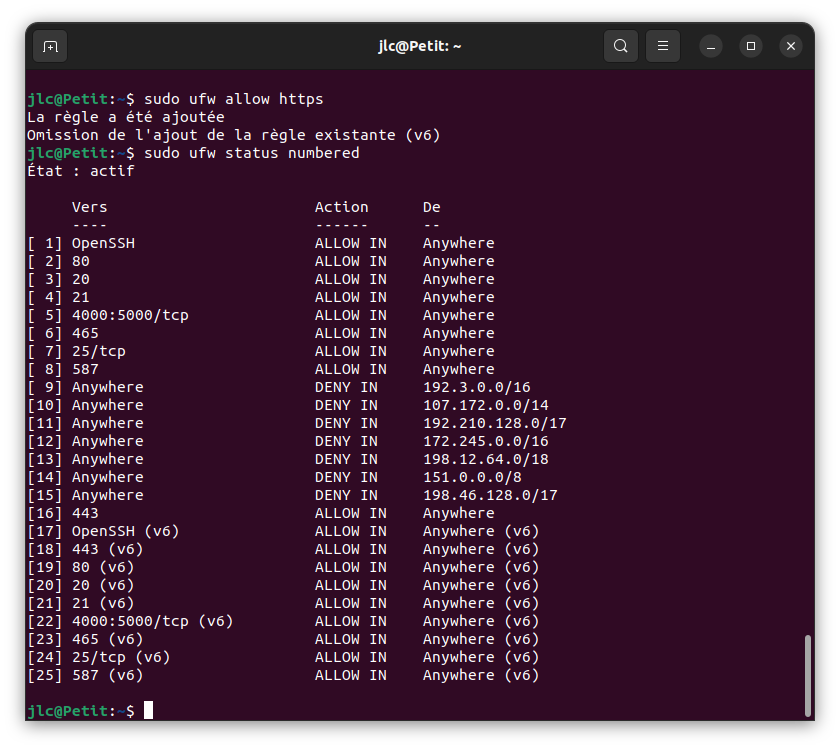

2- Recréer la règle ALLOW 443 qui se retrouvera placée après les règles de DENY.

2- Recréer la règle ALLOW 443 qui se retrouvera placée après les règles de DENY.

Fastoche !